NO.1: ASRock 바이오스 pcie 설정

NO.2: ASUS 바이오스 PCIe 설정

NO.3: M.2 SSD 부팅 순서

NO.4: M.2 슬롯 없는 메인보드

NO.5: MSI 바이오스 pcie 설정

NO.6: NVMe PCIe 어댑터 인식

NO.7: NVMe 바이오스 개조

NO.8: NVMe 부팅 안됨

NO.9: Nvme 부팅디스크 만들기

NO.10: PCI Express 인식 문제

NO.11: PCIe NVMe 부팅

NO.12: UEFITool NVMe

NO.13: pcie 슬롯 부팅

NO.14: 구형 메인보드 nvme 부팅

NO.15: 구형 보드 NVMe 인식

NO.16: 구형 컴퓨터 NVMe

NO.17: 기가바이트 바이오스 pcie 설정

NO.18: 바이오스 nvme 비활성화

NO.19: 부팅 디스크로 NVMe SSD 지원

NO.20: 클로버 nvme 부팅

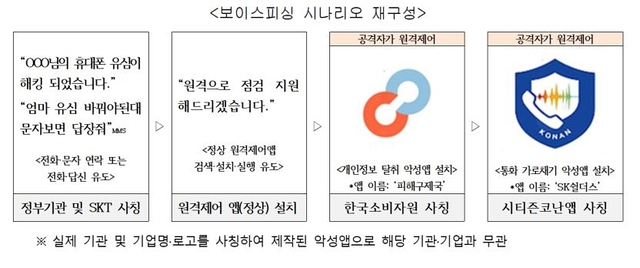

‘SKT 유심 해킹’피해 구제 조치·점검 등 명목

정부기관·이동통신사·가족 등 사칭

가짜 고객센터·앱 설치 유도 후 원격 제어 수법

“정부기관·SK텔레콤,원격 제어 앱 설치 요구 안해"#엄마 유심 바꿔야 한대.문자 보면 답장 줘.

#원격으로 점검 지원해 드리겠습니다.

#유심 해킹 피해 여부를 점검해 드리겠습니다.

최근 발생한 SK텔레콤(SKT) 유심(USIM) 해킹 사태로 빚어진 혼란을 틈타 이처럼 가족이나 이동통신사,정부 기관을 사칭해‘가짜 고객센터'로 전화하게 하거나‘악성 앱(애플리케이션) 설치’를 유도하는 사례가 발생했다.이어 원격 제어를 통해 악성 앱을 추가로 설치하고 통화를 가로채는 등 복합적으로 연결되는 범죄 방식을 사용하므로 소비자의 각별한 주의가 요구된다.

특히 이번 피싱은‘SKT 유심 해킹 피해’에 따른 구제 조치 명목으로 정부 기관이나 SK텔레콤이라고 속이고 접근해‘가짜 고객센터’번호로 전화하도록 유도하는 것이 특징이다.또 보안 점검·악성 앱 검사·사고 접수 등을 돕겠다는 이유를 내세워 정상 앱스토어에서 피해자가 스스로‘원격 제어 앱’을 찾아 설치하고 실행하도록 유도한다.

이같은 원격 제어 앱,피망 슬롯 pc 슬롯검증사이트개인정보 탈취 악성 앱(피해구제국),통화 가로채기 악성 앱(SK쉴더스) 등은 실제 존재하는 기관이나 기업명,로고를 사칭해 제작되므로 소비자가 식별하기 어렵다.더욱이 해당 앱이 설치되면 피싱범은 사용자의 스마트폰을 원격으로 조작해 개인정보,금융 정보 등 민감한 정보를 빼내고 추가 악성 앱을 설치할 수도 있다.

이에 KISA는 “정부 기관이나 SK텔레콤은 원격제어 앱 설치를 요구하지 않는다”고 강조하며 유사한 메시지를 수신한 경우 링크 클릭이나 앱 설치,전화 연결을 하지 말고 즉시 삭제할 것을 당부했다.보이스피싱이나 스미싱 문자는‘전기통신금융사기 통합신고대응센터‘보호나라’등을 통해 신고할 수 있다.

또 악성 앱 감염과 피싱 사이트를 통한 정보 유출이 의심되는 경우 이동통신사별 부가서비스를 통해‘번호 도용 문자 차단서비스’를 신청할 수도 있다.

아울러 악성 앱에 감염되거나 피싱 사이트에 개인정보를 입력한 경우‘모바일 소액결제 피해’로 이어질 수 있다.이런 피해가 의심될 경우 ▲통신사 고객센터를 통해 모바일 결제 내역을 확인 ▲피해가 확인되면 스미싱 문자 내용을 캡처 ▲통신사 고객센터에 스미싱 피해 신고 및 소액결제확인서 발급 요청 ▲소액결제확인서 지참해 관할 경찰서 사이버수사대나 민원실 방문해 내역 신고 등 절차를 따르도록 한다.

M.2 슬롯 없는 메인보드

pcie 슬롯 부팅 - 2025년 실시간 업데이트:"사법 체계는 존중돼야 하며, 우리는 누구도 이것을 무너뜨리도록 허락해선 안 된다"고도 덧붙였습니다.

pcie 슬롯 부팅,또 지방자치단체와 협의해 지역 특산물을 판매하는 방안도 검토 중이다.